Tout réseau, quelles que soient sa taille et sa structure, est vulnérable aux cyberattaques.

Dans les environnements de travail diversifiés d’aujourd’hui, qu’il s’agisse de vastes campus ou d’espaces de bureaux compacts, tout lieu de travail qui repose sur un réseau est susceptible de subir des cyberattaques potentielles. L’identification et le traitement des vulnérabilités de la sécurité des réseaux permettent d’éviter des coûts importants liés à la réparation des dommages ou des périodes d’indisponibilité, tout en protégeant la réputation des entreprises contre toute atteinte. Le CyberScope de NetAlly se positionne en tant que premier outil de sécurité réseau portable complet au monde, évaluant la sécurité de la couche d’accès d’un réseau grâce à une vue exhaustive des points finaux et des vulnérabilités potentielles. La couche d’accès permet aux réseaux d’être polyvalents, évolutifs et résistants, mais elle constitue également une cible importante pour la cybercriminalité.

Pourquoi utiliser CyberScope pour analyser votre réseau ?

Validation de la segmentation des réseaux

En isolant les différentes fonctions du réseau, il devient plus difficile pour les cybercriminels de se déplacer latéralement et d’accéder aux données sensibles, faisant ainsi de cette segmentation une couche de défense essentielle. La fonction AutoTest de CyberScope assure la validation du provisionnement correct de vos réseaux d’accès, qu’ils soient Wi-Fi ou câblés, par simple pression d’un bouton.

Réseaux câblés

En utilisant des VLAN (réseaux locaux virtuels), il est possible de segmenter différentes applications même si elles se trouvent sur le même réseau physique. Le CyberScope permet de créer des profils AutoTest natifs (non marqués) ou de les configurer pour rejoindre un VLAN spécifique. Les profils câblés permettent également l’usurpation d’adresses MAC et prennent en charge l’authentification 802.1X, incluant 14 types EAP différents.

Réseaux Wi-Fi

Chaque SSID (service set identifier) représente un réseau distinct dans l’accès Wi-Fi et est souvent associé à son propre VLAN. Un profil Wi-Fi permet de spécifier le SSID et l’authentification associée, couvrant la nouvelle bande de 6 GHz, Wi-Fi 6E, WPA3, ainsi que l’authentification traditionnelle telle que WEP et WPA. En outre, une validation SSID supplémentaire est possible grâce à la prise en charge des bandes (2,4 GHz, 5 GHz, 6 GHz) et au BSSID Steering.

Validation de plusieurs réseaux

Plusieurs tests peuvent être regroupés pour simplifier le test complet d’accès de réseaux segmentés complexes en appuyant sur un seul bouton. Cette simplification permet d’obtenir un résultat clair (réussite, échec, avertissement), facilitant ainsi la validation de l’accès. La fonction AutoTest de CyberScope intègre Nmap pour permettre un audit approfondi des points d’extrémité en réseau, y compris les ports TCP/UDP ouverts, le blocage des pare-feu, et la vérification des services de diffusion tels qu’Alexa, Google Cast, Spotify ou AirPnP. Les résultats de Nmap sont automatiquement évalués pour obtenir une indication répétée de réussite ou d’échec.

Détection des réseaux

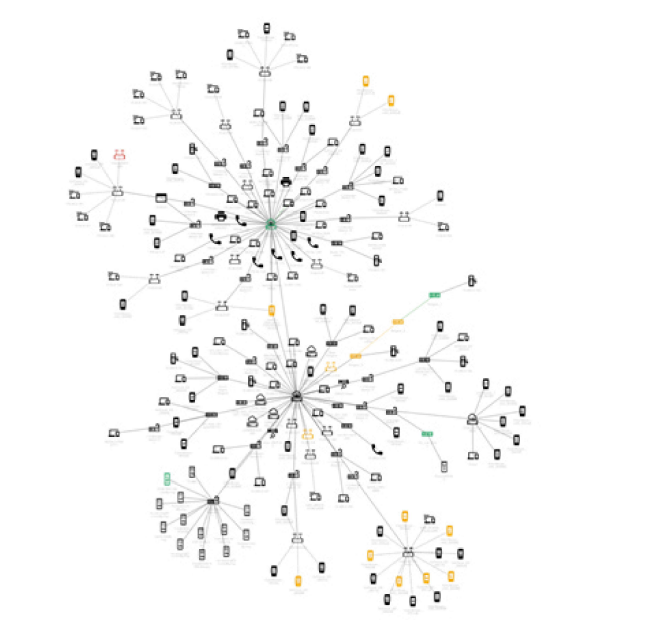

La fonction Discovery révèle en détail votre infrastructure et la topologie de votre réseau, en présentant tous les points finaux, qu’ils soient filaires ou sans fil. Les plages étendues configurables de CyberScope vous offrent la flexibilité d’élargir la portée de la détection au-delà des sous-réseaux locaux, couvrant ainsi l’ensemble du réseau d’une organisation. Vous avez également la possibilité de restreindre les plages de réseaux et d’appareils que le processus de détection ne doit pas analyser. CyberScope utilise l’outil Nmap pendant le processus de découverte, ce qui lui permet d’identifier des détails supplémentaires tels que le service, la version et des informations sur le système d’exploitation.

Tous les dispositifs identifiés, ainsi que les informations relatives à leur fabricant, peuvent être classés dans des catégories telles que les dispositifs autorisés, non autorisés, voisins ou inconnus. L’identification des valeurs aberrantes est facilitée par le tri et le filtrage des données directement sur l’appareil. La configuration et la segmentation du réseau sont des processus complexes et sujets aux erreurs. CyberScope simplifie ces opérations en fournissant une indication claire de réussite ou d’échec, garantissant ainsi une segmentation correcte du réseau au niveau des points d’accès des réseaux câblés et sans fil. En outre, CyberScope peut être intégré aux VLAN pour vérifier leur segmentation, contrôler les ports de commutation pour un partage correct, et capturer le trafic sur un VLAN spécifique pour une analyse plus approfondie. La technologie CyberScope haute performance garantit une capture complète des paquets à des vitesses linéaires.

La compréhension de la connectivité des appareils est essentielle à la gestion du réseau. CyberScope fournit des informations détaillées sur les connexions d’appareils câblés et sans fil par port. Cette fonction est particulièrement utile pour identifier les appareils inconnus ou potentiellement malveillants.

En outre, il est possible de générer des cartes topologiques précises en temps réel pour visualiser les liens entre les appareils à l’aide de la plateforme Link-Live, facilitant ainsi la collaboration, le reporting et l’analyse.

Cartographie sans fil/RF

Les réseaux Wi-Fi peuvent traverser les câbles et les murs, ce qui représente un risque critique pour la sécurité. Compte tenu des nombreuses vulnérabilités potentielles de la sécurité Wi-Fi, il est essentiel de bien comprendre le type et l’emplacement de chaque appareil Wi-Fi sur le réseau, qu’il s’agisse de points d’accès (AP), de clients ou d’appareils BLE.

Il existe plusieurs méthodes pour localiser les équipements RF. Par exemple, la fonction de localisation du CyberScope utilise une antenne omnidirectionnelle interne ou une antenne directionnelle externe pour localiser rapidement des appareils individuels. CyberScope peut en outre effectuer une analyse de parcours, révélant tous les dispositifs d’infrastructure et illustrant le parcours entre l’utilisateur et le dispositif cible.

Fonction AirMapperTM Site Survey

N’importe quel plan d’étage ou image PDF peut être rapidement transformé en une carte RF détaillée de l’emplacement, cartographiant la présence d’appareils Wi-Fi et BLE et de clients sur le site à l’aide d’une carte thermique. Le CyberScope peut simultanément découvrir les topologies de réseau et effectuer des recherches Nmap sur les appareils détectés lorsque sa deuxième radio de gestion est connectée au réseau.

Nmap intégré

La technologie Nmap intégrée au CyberScope permet de vérifier facilement les éléments du réseau. Cette intégration fournit des informations importantes sur les versions de service, la détection du système d’exploitation et de nombreux autres détails. Les fonctions intégrées sont hautement configurables et extensibles grâce à une bibliothèque de plus de 600 scripts, qui fournissent des informations détaillées sur des services ou des appareils individuels. En outre, les utilisateurs peuvent créer et importer des scripts personnalisés dans le logiciel CyberScope, ce qui accroît sa polyvalence et son adaptabilité.

Avantages de l’utilisation de CyberScope pour l’analyse des réseaux

Évaluation complète

CyberScope est une solution complète permettant d’effectuer des évaluations, des analyses et des rapports précis sur la sécurité de la couche d’accès à un endroit donné. Il surveille et analyse activement le réseau, détectant automatiquement les points finaux et autres composants, tout en enregistrant leurs interactions. Grâce à cette solution, toutes les vulnérabilités et menaces potentielles peuvent être identifiées, permettant ainsi une évaluation complète de l’état de sécurité d’un site.

Détection des vulnérabilités des réseaux

CyberScope fonctionne comme un scanner de vulnérabilité du réseau, permettant d’identifier et de traiter les faiblesses potentielles de la couche d’accès au réseau. En menant des évaluations de sécurité de routine avec CyberScope, les organisations peuvent identifier et traiter de manière proactive les vulnérabilités de sécurité, les empêchant ainsi d’être exploitées par des acteurs malveillants.

Portable et efficace

Contrairement aux ordinateurs portables et aux tablettes fragiles, le CyberScope est un outil portable robuste qui offre une portabilité, une autonomie de batterie d’une journée, ainsi qu’un contrôle et une collaboration à distance. Cette commodité permet aux professionnels de la sécurité d’effectuer efficacement des tests de sécurité sur le terrain, même dans des environnements éloignés ou difficiles.

Informations rapides

CyberScope fournit des informations instantanées sur la structure du réseau, offrant ainsi une analyse rapide et précise de la sécurité. Une telle solution permet d’identifier les menaces potentielles et d’y répondre rapidement, minimisant ainsi le risque de fuite de données ou d’autres cyberattaques.

Conclusion

En résumé, l’analyse de la couche d’accès au réseau doit comprendre, au minimum, la vérification de la segmentation des accès Wi-Fi et câblés, l’inventaire du réseau, et la cartographie RF de tous les dispositifs sans fil et de leur emplacement.

CyberScope est un outil essentiel pour toute entreprise cherchant à maintenir un niveau de sécurité élevé. L’appareil permet une analyse approfondie, identifie les vulnérabilités du réseau, offre la portabilité et fournit des informations rapides qui peuvent aider à repérer d’éventuelles failles de sécurité avant qu’elles ne se transforment en violations importantes. Les administrateurs réseau peuvent être assurés que leur couche d’accès et leur site Web sont sécurisés et conformes aux réglementations grâce à CyberScope. Les organisations doivent impérativement exploiter tous les moyens disponibles pour assurer leur protection et celle de leurs clients, étant donné que les incidents de sécurité sont devenus plus fréquents et complexes à gérer dans l’ère numérique actuelle. Toute organisation sérieuse au sujet de la cybersécurité devrait intégrer CyberScope, apportant ainsi une couche essentielle de défense contre les attaques en ligne.