Unabhängig von der Grösse oder Form Ihres Standorts können immer Schwachstellen vorhanden sein, die von Cyberkriminellen ausgenutzt werden können.

Vom weitläufigen Campus bis hin zu kleinen Büroräumen ist jeder Arbeitsplatz, der auf ein Netzwerk angewiesen ist, anfällig für Cyberangriffe. Die frühzeitige Erkennung von Schwachstellen und Cyberrisiken ist wichtig, um kostspielige Schäden und Ausfallzeiten zu vermeiden und Ihr Unternehmen vor Imageschäden zu schützen. Das CyberScope von NetAllyist das weltweit erste umfassende, tragbare Cybersicherheits-Tool, das die Sicherheit der Zugriffsebene von Standortnetzwerken durch vollständige Transparenz der Endpunkte und potenzieller Schwachstellen bewertet. Die Netzzugangsebene macht Netzwerke vielseitig, skalierbar und widerstandsfähig, stellt aber auch ein grosses Ziel für Cyberkriminalität dar.

Warum CyberScope für Standortbewertungen verwenden?

Validierung der Netzwerksegmentierung

Die Isolierung verschiedener Netzwerkfunktionen erschwert es Cyberkriminellen, sich seitlich zu bewegen und sich Zugang zu sensiblen Daten zu verschaffen, und stellt somit eine wichtige Verteidigungsschicht dar. Die AutoTest-Funktion von CyberScope stellt sicher, dass die ordnungsgemässe Bereitstellung Ihrer Zugangsnetzwerke, drahtlos (Wi-Fi) oder drahtgebunden, auf Knopfdruck validiert wird.

Drahtgebunden

Durch die Verwendung von VLANs (virtuelle lokale Netzwerke) können Sie verschiedene Anwendungen segmentieren, auch wenn sie sich im selben physischen Netzwerk befinden. CyberScope ermöglicht die Erstellung von AutoTest-Profilen als native (nicht getaggte) Profile oder die Konfiguration für den Beitritt zu einem bestimmten VLAN. Drahtgebundene Profile ermöglichen auch das Spoofing von MAC-Adressen und die 802.1X-Authentifizierung, einschliesslich 14 verschiedener EAP-Typen.

WiFi

Jede SSID (Service Set Identifier) steht für ein anderes Netzwerk im Wi-Fi-Zugang und wird oft einem eigenen VLAN zugeordnet. Ein Wi-Fi-Profil ermöglicht die Angabe der SSID und der zugehörigen Authentifizierung, einschliesslich des neuen 6-GHz-Bandes, Wi-Fi 6E und WPA3, sowie der herkömmlichen Authentifizierung wie WEP und WPA. Zusätzlich dazu ist eine weitere SSID-Validierung durch die Unterstützung von Bändern (2,4 GHz, 5 GHz, 6 GHz) und BSSID-Steuerung möglich.

Validierung mehrerer Netzwerke

Mehrere Tests können gruppiert werden, um umfassende Zugangstests von komplexen segmentierten Netzwerken auf einen einzigen Tastendruck zu vereinfachen. Das Ergebnis ist entweder „bestanden/nicht bestanden“ oder eine Warnung, um die Zugangsprüfung weiter zu entzerren. Die AutoTest-Funktion des CyberScopes umfasst eine Nmap-Integration, die eine eingehende Prüfung von vernetzten Endpunkten ermöglicht. Dazu gehören offene TCP/UDP-Ports, die Sperrung von Firewalls oder die Überprüfung auf Broadcast-Dienste wie Alexa, Google Cast, Spotify oder AirPnP. Die Nmap-Ausgabe wird automatisch für eine wiederholbare Bewertung (bestanden oder nicht bestanden) eingestuft.

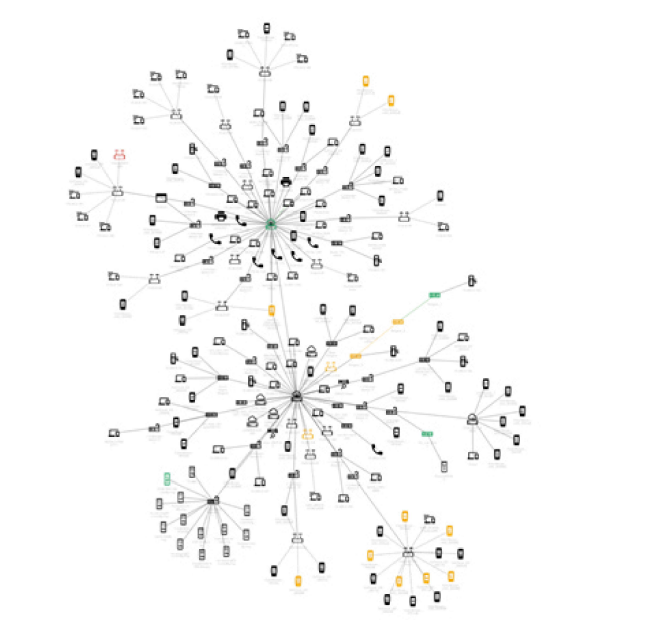

Netzwerk-Inventarisierung

Discovery enthüllt Ihre Netzwerkinfrastruktur und -topologie im Detail und zeigt alle Endpunkte auf, unabhängig davon, ob sie drahtgebunden oder drahtlos sind. Mit den konfigurierbaren erweiterten Bereichen des CyberScopes können Sie zusätzliche nicht-lokale Subnetze entdecken, die Ihr Unternehmen abdecken, oder alternativ Netzwerkbereiche und Geräte einschränken, die Discovery nicht untersuchen soll. Das Gerät nutzt auch Nmap in seinem Erkennungsprozess, um zusätzliche Details wie Service, Version und Betriebssystem zu erkennen.

Alle erkannten Geräte und sogar Endgerätehersteller können als autorisiert, nicht autorisiert, benachbart oder unbekannt klassifiziert werden. Dank der geräteinternen Sortierung und Filterung ist es einfach, Ausreisser zu erkennen. Die Bereitstellung und Segmentierung von Netzwerken kann ein schwieriger und fehleranfälliger Prozess sein. Mit einer klaren Bestanden/Nicht-Bestanden-Anzeige kann CyberScope eine angemessene Netzwerksegmentierung am Zugangspunkt sowohl für drahtgebundene als auch für drahtlose Netzwerke überprüfen. Darüber hinaus kann CyberScope einem VLAN beitreten, um die korrekte Segmentierung zu bestätigen, Switch-Ports auf korrekte Bereitstellung zu überprüfen und den Datenverkehr in einem bestimmten VLAN für eine eingehendere Untersuchung zu erfassen. Die leistungsstarke Technologie in CyberScope gewährleistet eine vollständige Paketerfassung bei Leitungsgeschwindigkeiten.

Die Analyse von Pfaden ist wichtig, um zu verstehen, wie Geräte miteinander verbunden sind. CyberScope bietet detaillierte drahtgebundene und drahtlose Port-für-Port-Informationen über den Netzwerkpfad zu jedem Gerät, um schädliche Geräte erkennen zu können.

Mit der zugehörigen Link-Live-Plattform für Zusammenarbeit, Berichte und Analysen können Sie genaue Topologiekarten in Echtzeit erstellen, um Beziehungen zu erkennen.

Drahtlose/HF-Kartierung des Standorts

Da Wi-Fi durch Drähte und Ziegelsteine hindurchdringen kann, stellt es eine kritische Bedrohung für die Sicherheit dar. Da es viele verschiedene Wi-Fi-Angriffe gibt, ist es wichtig, die Art und den Standort jedes Wi-Fi-Geräts im Netzwerk zu kennen, sei es ein Zugangspunkt (AP), ein Client oder ein BLE-Gerät.

Zur Lokalisierung von HF-Geräten gibt es mehrere Methoden. Für die schnelle Ortung eines einzelnen Geräts verwendet die Funktion CyberScope Locate beispielsweise entweder die interne Rundstrahl- oder die externe Richtantenne. Das CyberScope kann eine Pfadanalyse durchführen, die alle Infrastrukturgeräte und den Verbindungspfad zwischen Ihnen und dem Gerät anzeigt.

AirMapperTM-Standortuntersuchung

Jede PDF- oder Bilddatei eines Grundrisses kann schnell in eine detaillierte HF-Übersicht des Standorts umgewandelt werden. Dabei werden die Anwesenheit von Wi-Fi- und BLE-Geräten sowie Clients auf dem Gelände mithilfe einer Heatmap kartiert. Das CyberScope kann gleichzeitig Netzwerktopologien erkennen und Nmap-Untersuchungen von erkannten Geräten durchführen, wenn sein zweites Management-Funkgerät mit dem Netzwerk verbunden ist.

Integriertes Nmap

Die Nmap-Technologie ist vollständig in CyberScope integriert und bietet Funktionen zur Untersuchung von Netzwerkelementen. Dies liefert wichtige Informationen über Dienstversionen, Betriebssystemerkennung und vieles mehr. Die integrierten Funktionen sind mit über 600 Skripten erweiterbar, die tiefere Details auf Service- oder Gerätebasis liefern. Es können auch benutzerdefinierte Skripte erstellt und in CyberScope importiert werden.

Vorteile der Verwendung von CyberScope für Standortbewertungen

Umfassende Bewertung

Das CyberScope bietet umfassende Sicherheitsbewertungen, Analysen und Berichte für die Zugriffsebene von einem einzigen Tool aus. Es tastet das Netzwerk aktiv ab und scannt es, um Endpunkte und andere Komponenten automatisch zu erkennen und das Zusammenspiel zu erfassen. Dadurch wird sichergestellt, dass alle potenziellen Schwachstellen und Risiken ermittelt werden, was eine gründliche Bewertung der Sicherheitslage des Standorts ermöglicht.

Erkennung von Schwachstellen im Netzwerk

Mithilfe des CyberScopes können Unternehmen potenzielle Sicherheitsschwachstellen in der Zugriffsebene ihrer Netzwerke identifizieren und beheben, bevor diese Sicherheitslücken ausgenützt werden.

Tragbar und effizient

Im Gegensatz zu empfindlichen Laptops und Tablets ist CyberScope ein tragbares Gerät, das eine ganztägige Akkulaufzeit hat und die Fernsteuerung und Zusammenarbeit ermöglicht. Das vereinfacht die Durchfürung von Sicherheitstests vor Ort und ermöglicht selbst in abgelegenen oder schwierigen Umgebungen effiziente und effektive Analysen.

Schnelle Einblicke

CyberScope bietet schnelle Einblicke in Standortnetzwerke und ermöglicht eine schnelle und genaue Analyse der Sicherheitslandschaft. Auf diese Weise können Unternehmen potenzielle Sicherheitsbedrohungen sofort erkennen und darauf reagieren, wodurch das Risiko von Datenschutzverletzungen oder anderen Cyberangriffen minimiert wird.

Fazit

Kurz gesagt, eine Standortbewertung der Zugangsebene sollte zumindest die Segmentierung des drahtlosen und des drahtgebundenen Zugangs validieren, das Netzwerkinventar ermitteln und eine HF-Zuordnung aller drahtlosen Geräte mit ihren Standorten erstellen.

CyberScope ist ein wichtiges Gerät für jedes Unternehmen, das ein hohes Mass an Sicherheit gewährleisten will. Es bietet eine gründliche Netzwerkanalyse und schnelle Einblicke, um Schwachstellen und Sicherheitslücken zu finden, bevor sie sich zu bedeutenden Verstössen entwickeln. IT-Administratoren können sich entspannt zurücklehnen, da sie wissen, dass ihre Zugangsschicht und ihre Website dank CyberScope sicher sind und den Vorschriften entsprechen. Organisationen müssen alle verfügbaren Instrumente einsetzen, um sich und ihre Kunden zu schützen, da Sicherheitsverletzungen im heutigen digitalen Zeitalter immer häufiger und komplexer werden. Jede Organisation, die Cybersicherheit ernst nimmt, braucht CyberScope, das eine wesentliche Verteidigungsschicht gegen Cyberangriffen ist.