Indipendentemente dalle dimensioni o dalla struttura del vostro sito, la vulnerabilità delle reti può sempre essere sfruttata dai criminali informatici.

Tutti i luoghi di lavoro che si affidano ad una rete sono suscettibili di attacchi informatici, dai campus più grandi ai piccoli uffici. La rilevazione dei rischi associati alle vulnerabilità prima che diventino problematici è essenziale per evitare costi significativi per la riparazione dei danni e per ridurre i tempi di inattività. Inoltre, ciò protegge l’azienda da possibili danni alla reputazione e alle attività future. CyberScope di NetAlly è il primo strumento di cybersicurezza portatile e completo al mondo che valuta la sicurezza del livello di accesso alle reti dei siti attraverso una visibilità completa degli “endpoint” e delle potenziali vulnerabilità. Gli accessi alle reti sono fondamentali per la versatilità, la scalabilità e la resilienza delle reti, ma rappresentano anche un obiettivo di rilievo per le attività criminali informatiche.

Perché optare per CyberScope nelle valutazioni del sito?

Convalida della segmentazione della rete

L’isolamento di diverse funzioni di rete impedisce agli attaccanti informatici di muoversi lateralmente e di accedere ai dati sensibili. La funzione AutoTest di CyberScope garantisce la corretta posizione delle reti di accesso, che siano Wi-Fi o cablate, con una semplice pressione di un pulsante.

Cablata

Attraverso l’uso delle VLAN (Virtual Local Area Networks), è possibile segmentare diverse applicazioni pur trovandosi sulla stessa rete fisica. Con CyberScope, è possibile creare profili AutoTest nativi (senza tag) o configurati per accedere a una specifica VLAN. In aggiunta, i profili cablati supportano lo spoofing degli indirizzi MAC e l’autenticazione 802.1X, che include 14 diversi tipi di EAP.

Wi-Fi

Ogni SSID (service set identifier) rappresenta un access point separato e spesso è mappato su una VLAN dedicata. Un profilo Wi-Fi consente di specificare l’SSID e l’autenticazione associata, supportando la nuova banda a 6GHz, Wi-Fi 6E e WPA3, insieme all’autenticazione tradizionale come WEP e WPA. Inoltre, è possibile effettuare ulteriori verifiche sull’SSID grazie al supporto delle bande (2,4, 5, 6GHz) e del BSSID steering.

Convalida di reti multiple

I test multipli possono essere raggruppati per semplificare la completa verifica di accesso nelle reti segmentate complesse con un semplice clic. Questo processo fornisce un risultato di ‘passaggio’, ‘fallimento’ o ‘avviso’, semplificando ulteriormente la valutazione dell’accesso. La funzione AutoTest di CyberScope integra Nmap, consentendo un’approfondita analisi degli endpoint di rete. Questo include la rilevazione delle porte TCP/UDP aperte, la verifica di firewall bloccati e la presenza di servizi broadcast come Alexa, Google Cast, Spotify o AirPnP. L’output di Nmap viene classificato automaticamente per una valutazione ripetibile sull’idoneità dell’accesso.

Inventario di rete

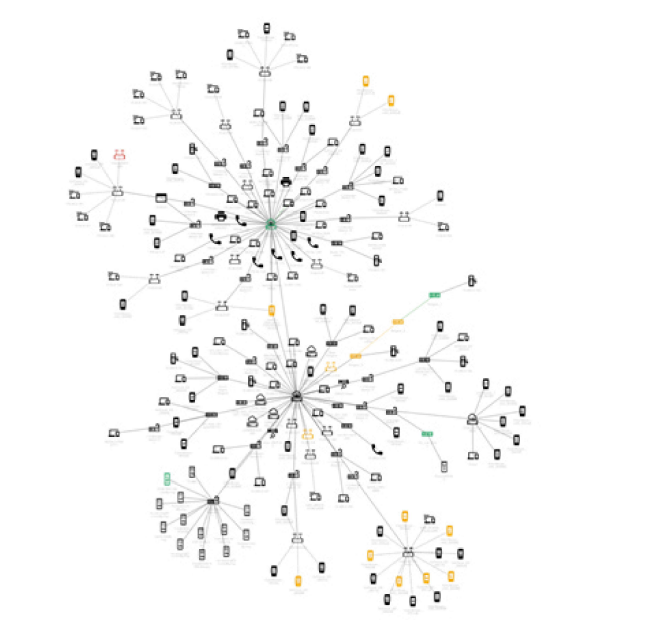

Discovery rivela l’infrastruttura e la topologia della rete in modo dettagliato, rivelando ogni singolo endpoint, sia esso collegato via cavo o tramite connessione Wi-Fi. Attraverso l’uso di intervalli estesi configurabili, CyberScope consente di individuare reti locali e non locali che si estendono all’interno dell’azienda. È possibile anche limitare gli intervalli di rete e i dispositivi sottoposti al processo di rilevamento da parte di CyberScope. Il dispositivo utilizza anche Nmap nel suo processo di individuazione, fornendo informazioni dettagliate come il tipo di servizio, la versione e il sistema operativo rilevato.

Tutti i dispositivi individuati, così come i relativi produttori, possono essere classificati come autorizzati, non autorizzati, connessi in prossimità o sconosciuti. La capacità di ordinare e filtrare i dispositivi facilita l’individuazione degli elementi anomali. Il processo di provisioning e segmentazione della rete può risultare complesso e suscettibile di errori. Grazie a un chiaro sistema di indicazioni “pass/fail”, CyberScope è in grado di verificare se la segmentazione della rete sia stata adeguatamente implementata, sia per le reti cablate che per quelle wireless. Inoltre, CyberScope può integrarsi in una VLAN per confermare la corretta segmentazione, controllare le porte degli switch per un provisioning accurato e catturare il traffico su una specifica VLAN per un’analisi più approfondita. La tecnologia ad alte prestazioni di CyberScope garantisce l’acquisizione completa dei pacchetti a velocità di linea.

L’analisi dei percorsi è essenziale per capire come sono interconnessi i dispositivi. CyberScope offre informazioni dettagliate su porte cablate e wireless relative al percorso di rete di qualsiasi dispositivo. Questo è essenziale per la ricerca di dispositivi misteriosi o dannosi.

È possibile creare mappe topologiche accurate in tempo reale per visualizzare le relazioni utilizzando la piattaforma di collaborazione, reporting e analisi Link-Live associata.

Mappatura Wireless/RF del sito

Il Wi-Fi può attraversare fili e mattoni, il che lo rende una potenziale minaccia critica per la sicurezza. Poiché esistono numerosi potenziali exploit del Wi-Fi, è essenziale conoscere la natura e la posizione di ogni dispositivo Wi-Fi sulla rete, sia esso un AP, un client o un dispositivo BLE.

Per individuare i dispositivi RF esistono diversi metodi. Ad esempio, per una rapida localizzazione di un singolo dispositivo, la funzione CyberScope Locate utilizza l’antenna interna omnidirezionale o quella esterna. CyberScope può eseguire un’analisi del percorso che mostra tutti i dispositivi dell’infrastruttura e il percorso di connessione tra l’utente e il dispositivo.

Sondaggio del sito AirMapperTM

Qualsiasi file PDF o immagine della planimetria può essere rapidamente convertito in un rilievo RF dettagliato del sito, mappando la presenza di dispositivi e client Wi-Fi e BLE in loco mediante una mappa di calore. CyberScope può scoprire simultaneamente le topologie di rete ed eseguire indagini Nmap sui dispositivi scoperti quando la seconda radio di gestione è connessa alla rete.

Nmap integrato

La tecnologia Nmap è completamente integrata nel CyberScope e fornisce funzioni per il sondaggio degli elementi di rete. Ciò consente di ottenere informazioni critiche sulle versioni dei servizi, sul rilevamento del sistema operativo e molto altro ancora. Le funzioni integrate sono estendibili con oltre 600 script che forniscono dettagli più approfonditi per ogni servizio o dispositivo. È inoltre possibile creare script personalizzati e importarli nel CyberScope.

Vantaggi dell’utilizzo di CyberScope per la valutazione del sito

Valutazione completa

CyberScope fornisce una valutazione completa della sicurezza del sito, coprendo accesso, analisi e reportistica attraverso un suo unico strumento. Attivamente, sonda e scansiona la rete per individuare automaticamente endpoint e altri componenti, registrandone le interazioni. Questo processo assicura l’identificazione di tutte le vulnerabilità e dei potenziali rischi, permettendo una valutazione dettagliata della postura di sicurezza del sito.

Rilevamento delle vulnerabilità di rete

CyberScope agisce come scanner delle vulnerabilità di rete, consentendo alle organizzazioni di individuare e risolvere possibili punti deboli nella sicurezza a livello di accesso del sito. Attraverso test periodici con CyberScope, le aziende possono individuare e mitigare le vulnerabilità prima che possano essere sfruttate da individui malevoli.

Portabilità ed Efficienza

Contrariamente ai dispositivi fragili come laptop e tablet, CyberScope è uno strumento portatile con una durata della batteria per l’intera giornata, agevolando il controllo e la collaborazione a distanza. Questa caratteristica rende conveniente per i professionisti della sicurezza condurre test di sicurezza in modo efficiente ed efficace, anche in ambienti remoti o difficili.

Approfondimenti rapidi

CyberScope offre una rapida panoramica delle reti dei siti, fornendo un’analisi rapida e accurata della sicurezza. Questo consente alle organizzazioni di identificare e rispondere prontamente alle potenziali minacce, riducendo il rischio di violazioni dei dati e altri attacchi informatici.

Conclusione

In breve, una valutazione del livello di accesso del sito deve almeno convalidare la segmentazione degli accessi Wi-Fi e cablati, scoprire l’inventario della rete e fornire una mappatura RF di tutti i dispositivi wireless con le relative posizioni.

CyberScope è uno strumento fondamentale per tutte le aziende che cercano di mantenere un elevato livello di sicurezza. Fornisce un’analisi approfondita, identifica le vulnerabilità di rete, fornisce portabilità e offre intuizioni rapide che possono aiutare a individuare possibili vulnerabilità di sicurezza prima che si trasformino in gravi violazioni. Gli amministratori dei siti possono rilassarsi sapendo che il loro livello di accesso e il loro sito web sono sicuri e conformi alle normative, grazie a CyberScope. Le organizzazioni devono utilizzare tutti gli strumenti disponibili per proteggere se stesse e i propri clienti, poiché le violazioni della sicurezza diventano sempre più frequenti e complesse nell’attuale era digitale. Qualsiasi organizzazione che prende sul serio la sicurezza informatica ha bisogno di CyberScope, che offre un livello essenziale di difesa contro le violazioni online.