Med framväxten av ny teknik och avancerade maskiner kan företagens framtid bli säkrare men också mer utsatta för hot eftersom allt övervakas och kontrolleras online. Att förstå vad cybersäkerhet är idag och hur artificiell intelligens (AI) och maskininlärning (ML) kan förbättra säkerheten på din anläggning är nyckeln till ett välfungerande företag.

För att illustrera hur en bättre förståelse för artificiell intelligens och maskininlärning kommer att hjälpa både företag och individer att försvara sig mot samtida attacker, fokuserar vi på att lyfta fram lösningar från branschledare för att vägleda läsare att välja rätt cybersäkerhetslösning med AI- och ML-implementeringar.

Gemensam cybersäkerhetsterminologi

Innan vi kommer till sakfrågan finns det några vanliga termer som används inom cybersäkerhet som hjälper dig att förstå begreppen och senare diskutera lösningarna med IT-personal. Du kan hoppa över den här delen om du redan kan terminologin.

Defence in Depth

Konceptet bygger på många lager av säkerhetsfunktioner som förbättrar systemets övergripande säkerhet. I händelse av att en av säkerhetsåtgärderna är ineffektiv, fungerar de andra som backup för att hålla nätverket säkert.

Industriell brandvägg

För att förhindra obehörig åtkomst är industriella brandväggar enheter som övervakar och blockerar trafik till eller från nätverk eller nätverksenheter, såsom industriella datorer, kontrollsystem och annan utrustning.

IDS (Intrusion Detection System)

Ett industriellt IDS är ett verktyg eller system som övervakar nätverkstrafik för misstänkt aktivitet och skickar ut varningar. Varje påträngande aktivitet eller överträdelse registreras ofta centralt med hjälp av ett säkerhetsinformations- och händelsehanteringssystem, som varnar till en administratör, eller båda.

IPS (Intrusion Prevention System)

En industriell IPS är ett verktyg eller system som upptäcker skadlig aktivitet, registrerar detaljer om det, rapporterar det och sedan anstränger sig för att blockera eller stoppa det. Den genomsöker kontinuerligt ett nätverk efter skadlig aktivitet och reagerar på den när den inträffar genom att rapportera, blockera eller kassera den. Det kan vara antingen hårdvara eller mjukvara.

DPI (Deep Packet Inspection)

Deep Packet Inspection (DPI) är en sorts databehandling som noggrant undersöker informationen som överförs över ett datornätverk och kan vidta lämpliga åtgärder, såsom larm, blockering, omdirigering eller inloggning. Deep packet inspection används ofta för att övervaka applikationsbeteende, undersöka nätverkstrafik, diagnostisera nätverksproblem, se till att data är i rätt format och leta efter till exempel skadlig kod, avlyssning, internetcensur etc.

MalwareDet

Är en allmän term för alla programvarudesignade hot som orsakar skada på datorn, servern, klienten eller datornätverket. Exempel på skadlig programvara är virus, maskar, trojaner, spionprogram, rootkits, adware, fjärråtkomst och ransomware.

DoS/DDoS

Denial-of-service (DoS) är en attack som är avsedd att stänga av maskinen eller nätverket, vilket gör det omöjligt att komma åt för avsedda användare. Det kan göras genom att leverera information som orsakar en krasch eller genom att översvämma målet med trafik. För att förhindra att målet tar emot eller skickar någon information, kan distribuerade denial-of-service-attacker (DDoS) utföras genom att mätta målet med trafik från många värdar.

Varför är industriell nätverkssäkerhet och cybersäkerhet viktigt?

I digitaliseringens tidsålder spelar cybersäkerhet en nyckelroll i en väl fungerande arbetsmiljö. Det skyddar alla kategorier av data från sabotage, dataförlust eller andra fel. Med den växande teknologin och fler anslutningsmöjligheter blir det svårare att övervaka och spåra potentiella cyberattacker, särskilt för analytiker eftersom de ofta behöver slå tillbaka mot AI.

Cyberattacker har kostat företag pengar och brottslig skada. Därför är maskiner och enheter ofta utformade för att förhindra och spåra potentiella problem som uppstår i industriella nätverk. De kan lära sig om och analysera potentiella cyberrisker i realtid och öka cyberanalytikernas effektivitet.

Artificiell intelligens inom cybersäkerhet – är den bättre än människor?

Att analysera och förbättra cybersäkerhet är inte längre en fråga i mänsklig skala. AI och ML är mer exakta och bättre än människor och traditionell programvara på att identifiera mönster som indikerar skadlig programvara och ovanlig aktivitet. AI och ML kan analysera miljontals händelser och snabbt identifiera hot som virus och zero-day-sårbarhetsattacker.

Enligt Capgemini -rapporten hävdar mer än hälften av organisationerna (56%) att deras cybersäkerhetsanalytiker är överarbetade, och nästan en fjärdedel (23%) kan inte noggrant undersöka alla incidenter som rapporteras.

Dessutom, enligt rapporten, kommer 69% av företagsledningar inte att kunna svara på cyberattacker utan AI. 80% av telekomföretag och 79% av tillverkare av kundvaror säger att de är beroende av AI för att hjälpa till att identifiera hot och stoppa attacker.

Tillämpningar av ML

Maskininlärning kan vara effektivare och bättre på att upptäcka hot än mänskliga analytiker.

Enligt Carbonite och Webroot, OpenText-företag i sin fakta- eller fiktionsrapport, baserad på en undersökning som genomfördes mellan mars och april 2021, hävdade mer än hälften (57%) av de tillfrågade från hela världen att de var offer för en skadlig cyberattack föregående år [2020]. 65% av de tillfrågade från rapporten tillade att deras organisationer är mer beredda att hantera cybersäkerhetsattacker eftersom de använder AI/ML-drivna cybersäkerhetsverktyg.

Nuförtiden använder även hackare effektivt AI. Artificiell intelligens kan skicka tweets mycket snabbare än människor, och den kan svara mer exakt när den bekämpar annan intelligent programvara. Det betyder att implementeringar av ML och AI inte går att undvika. De blir ett nyckelvapen i kampen mot cyberattacker.

Därför börjar företag koncentrera sig mer på att motverka hot. De bästa applikationerna kommer att vara att analysera enorma mängder data och utföra omfattande operationer för att upptäcka avvikelser, misstänkt eller ovanligt beteende och zero-day-attacker.

Cybersäkerhet för digitala företag – Siemens

Verksamheter och tillverkare fokuserar nu på många nya implementeringar för att förbättra sina arbetsplatser. Från smart tillverkning, Industry 4.0 och 5.0 till industriellt Internet of Things (IIoT) och digitala tvillingar. Industrivärlden är uppkopplad och övervakad – det är vad de flesta företag strävar efter. Men i takt med att mer går över till virtualitet, ger nya tekniker olika lösningar för att hantera cyberrisker.

Siemens fokuserar på att hjälpa organisationer att bekämpa cyberfara genom att dela medvetenhet på sin webbplats genom studiefall, whitepapers, såväl som poddsändningar och videor (se nedan). Denna varumärkeskunskap och fokus på viktiga branschfall hjälper till att skapa de bästa lösningarna för att bekämpa onlinehot.

Siemens Defence in Depth

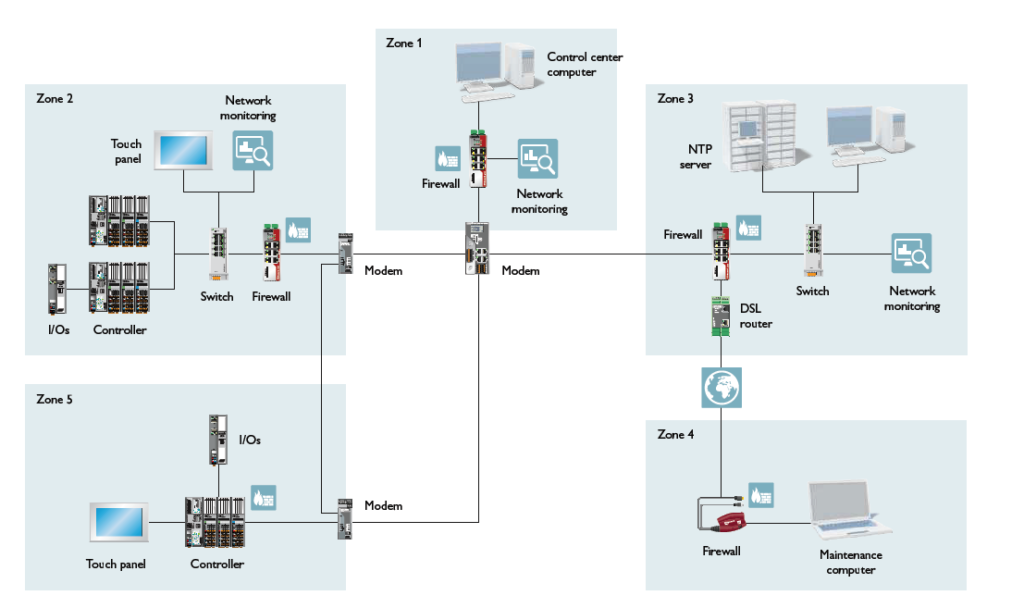

Siemens har ett eget ”defence in depth” och ger sätt att bekämpa cyberattacker. Genom att följa den internationella standarden IEC 62443 fokuserar Siemens på ett säkerhetskoncept i flera lager som ger anläggningar fullt skydd, från anläggningsledningsnivå till fält och säker datakommunikation. Klicka här för att ta reda på mer om certifieringar och standarder.

Anläggningssäkerhet

Anläggningssäkerhet är skyddet och säkerhetshanteringen för automationssystem. För att förhindra obehöriga personer från att fysiskt komma åt viktiga komponenter, använder anläggningssäkerhet en mängd olika tekniker, som börjar med standardtillträde till byggnader och sträcker sig till nyckelkortssäkerheten i känsliga områden.

Du kan kontakta Industrial Security Services från Siemens som kan hjälpa dig med processer genom att tillhandahålla riktlinjer för omfattande anläggningsskydd.

Nätverkssäkerhet

När det gäller nätverkssäkerhet används segmentering och krypterad kommunikation för att skydda automationsnätverk mot illegal åtkomst. Fjärråtkomst till utrustning och anläggningar blir allt vanligare i branschen och, som nämnts ovan, ger segmentering ytterligare säkerhet.

Systemintegritet

Systemintegritet innebär att skydda automationssystem och styrkomponenter. Siemens tillhandahåller integrerade säkerhetsfunktioner mot obehöriga konfigurationsändringar på kontrollnivå och för obehörig nätverksåtkomst.

Till exempel kan SIMATIC S7 -styrningar och styrsystem som SIMATIC PCS 7 och PCS neo, SCADA och HMI-system säkras mot obehörig åtkomst. Systemintegritet omfattar användarautentisering och åtkomsträttigheter, samt systemhärdning mot attacker.

Om du söker integrerade säkerhetsfunktioner för att skydda din investering och bibehålla produktivitetsnivåer, ger SIMATICs G120 Smart Access Module enkel integrering i applikationen och en enkel installationsprocess.

SINAMICs G120X fungerar stabilt under alla nätverksförhållanden, är extremt energieffektiv, har olika ramstorlekar och effektområden och används i en mängd olika industriella tillämpningar, från uppvärmning, ventilation, luftkonditioneringssystem, vatten till byggnad och infrastruktur, med mera .

S7-1500 PLC-styrningar erbjuder högsta prestanda och pålitliga lösningar för alla maskin- och processkontrollapplikationer för att bygga morgondagens digitala fabrik.

En annan enhet är den här innovativa pekskärmen SIMATIC HMI Comfort-serien som kan koordinera visning via PROFI energi under pauser och stänga av den centralt för att minska energiförbrukningen och maximal datasäkerhet i händelse av strömavbrott.

Andra funktioner:

- TFT-bredbildsskärm med hög upplösning

- Upp till 1280 x 800 pixlar för implementering av högpresterande visualiseringsapplikationer på maskinnivå

- Exakt diagnostik görs enkelt via olika anslutningstyper: Ethernet, RS422, RS485, SD-kortplats

- USB 2.0 och integrerat minne på 24 MB

- Fler gränssnitt och färre hårdvarukostnader för effektiv operatörkontroll och övervakning

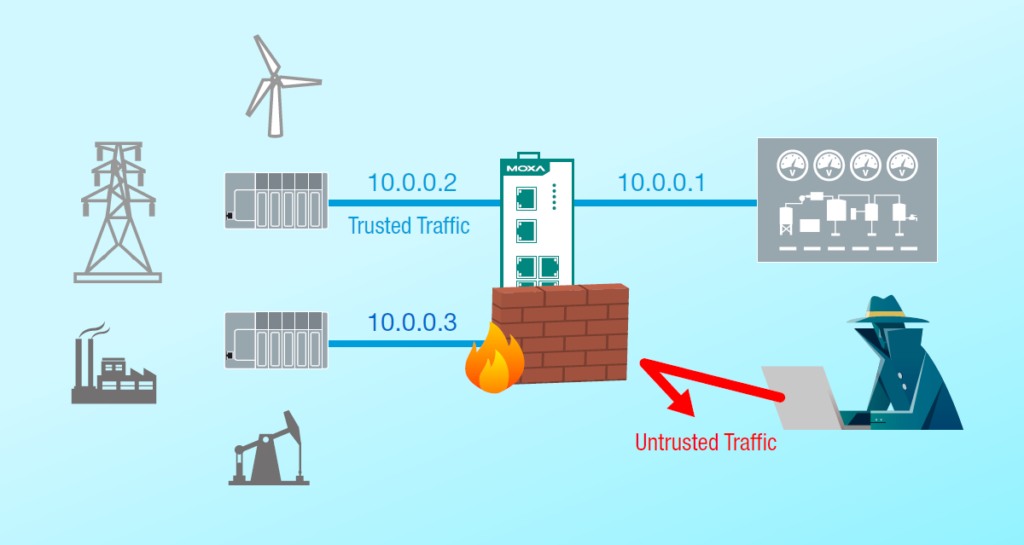

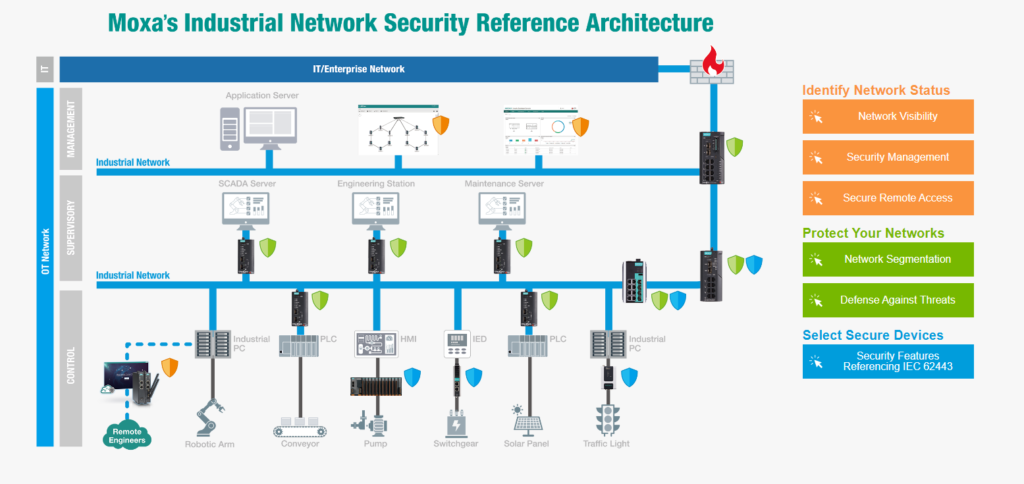

Säkra dina industriella nätverk – MOXA

Moxas åtagande är att säkerställa pålitlig anslutning för industriell miljö. Eftersom många industriella nätverk är utsatta för cyberhot har Moxa utvecklat en förbättrad nätverkssäkerhetsportfölj. Varumärket tillhandahåller industriella cybersäkerhetslösningar som inkluderar kritiska IT-cybersäkerhetsteknologier, såsom ett Intrusion Prevention System (IPS), en nyckelkomponent för försvarsstrategier.

Deras industriella cybersäkerhetslösning har utformats specifikt för att skydda industriella nätverk från cyberhot utan att störa industriell verksamhet. På samma sätt som andra varumärken som lyfts fram i den här artikeln är cybersäkerhet ett kärnfokus för Moxa. De tillhandahåller många stödkällor för att hjälpa dig förstå cyberrisken bättre och hitta de bästa lösningarna för eventuell skadlig programvara.

Moxa säkra anslutningar

Det finns allt fler cyberattacker riktade mot industriella nätverk, och det är avgörande att identifiera och mildra sårbarheter innan de kan utnyttjas. Företag måste se till att nätverksarkitekturen som stöder deras industriella nätverk är säker, så att endast godkänd trafik kan passera till rätt platser.

Att få tillförlitlig och säker dataöverföring från driftteknik (OT, operational technology)-enheter till IT-baserade molntjänster är en stor svårighet för många systemintegratörer och ingenjörer inom IIoT. Kombinationen av Moxas starka, molnklara IIoT-gateways och värdeskapande mjukvara med lång livscykel erbjuder säkra och tillförlitliga IIoT-lösningar som snabbt kan byggas och implementeras i fält. Moxa tillhandahåller OT/IT-integrerade nätverkssäkerhetslösningar genom att bekämpa cyberhot på två sätt:

- Förstärk din nätverksinfrastruktur med hjälp av enhet-för-enhet- och lager-för-lager-säkerhetsfunktioner för att säkerställa att legitim datatrafik på nätverket förblir säker.

- Skydda dina kritiska tillgångar och nätverk med specifika OT-protokoll och paketinspektion, samt mönsterbaserat skydd.

Moxa möjliggör säker edge-uppkoppling eftersom det verkligen är viktigt att se till att enheter vid änden är säkert anslutna, innan man applicerar ytterligare ett lager av skydd (segmentering av nätverket med routrar och sedan säkra tillgångar med IDS/IPS/brandväggar). Moxas flerskiktiga cybersäkerhetsstrategi är baserad på industristandarden IEC-62443 och varumärket säkrar dina OT-nätverk med OT/IT-integrerad säkerhet genom:

- Uniting Networking and Cybersecurity – kombinerar industriellt nätverkande och cybersäkerhetsexpertis för att tillhandahålla skiktat skydd för ditt industriella nätverk.

- Continuously Enhancing Security – Moxa tar ett proaktivt tillvägagångssätt för att skydda våra produkter från säkerhetsbrister och hjälpa användare med bättre säkerhetsriskhantering.

- Developing IT/OT Security – Moxa är en TXOne Networks-partner som svarar på de växande säkerhetsbehoven inom industrier samt säkerhetskraven från IT/OT-personal.

Varumärkets erbjudande inkluderar centraliserad nätverks- och säkerhetshantering och fjärranslutningshantering, skydd av industriella tillgångar med IPS och IDS

säkert nätverk och edge-anslutning med härdade industriella nätverksenheter.

Från Elfa Distrelec kan du få ett brett utbud av edge-anslutningsenheter som protokollomvandlare och seriella till ethernet-enhetsservrar från Nports 6000 (se nedan) till Mgate MB3000-serien. Ethernet och trådlös anslutning kan levereras av hanterade switchar, inklusive smart managed SDS-3008 och en ny AWK-serie för Wi-Fi-produkter som kommer snart under första kvartalet 2023 (IEC 62334-4-2-certifierad).

Seriella enhetsservrar

NPort 6000-enhetsservrarna använder SSL- och SSH-protokoll för att överföra krypterad seriell data över Ethernet. SSL- och SSH-protokollen, som fungerar genom att kryptera data innan de överförs över nätverket, stöds av NPort 6000 för att lösa detta problem. Användare kan vara säkra på att seriell data skickas säkert över både privata och publika nätverk med NPort 6000.

Andra funktioner:

- Säkra driftlägen för Real COM, TCP-server, TCP-klient, parad anslutning, terminal och omvänd terminal

- Alla baudhastigheter stöds med hög precision

- Val av nätverksmedium: 10/100BaseTX eller 100BaseFX

- Automatisk RS-485 datariktningskontroll med patenterad Moxa ADDC

- Portbuffert för lagring av seriella data om Ethernet är inte tillgängligt

- SD-plats för att utöka portbuffertminnet

- Utökat arbetstemperaturområde: -40…+75°C

Läs mer om hur Moxa hjälper till att säkra dina industriella nätverk i Europa här.

Komma igång med industriell cybersäkerhet – Hirschmann

Som nämnts tidigare förbättrar digitaliseringen och den växande sammankopplingen av maskiner och industrisystem uppenbarligen anläggningen, men kan också utsätta företaget för cyberrisk. Enligt varumärkets källa ökar attackerna mot tillverkningsanläggningar över hela världen. Därför är skyddet av industriella anläggningar avgörande mot inre och yttre störningar.

Hirschmann, ett varumärke från Belden, tillhandahåller industriella cybersäkerhetslösningar. Varumärket fokuserar på avancerade industriella nätverkslösningar. I det breda utbudet produkter finns industriella kontakter, kontrollerade och ohanterade Ethernet-switchar, mediaomvandlare, trådlöst LAN och säkerhet.

Några sätt att börja med industriell cybersäkerhet:

- Nätverksbedömning – titta på ditt OT-nätverk för att ta reda på alla enheter som är anslutna till det, såsom maskiner, sensorer, styrningar, enheter, switchar, kameror, etc. Sedan kan du fastställa hur enheterna används och upprätta en baslinje för att övervaka och mäta varje enhet över tid för att spåra förändringar.

- Identifiera eventuella cyberattacker – skanna och identifiera IP-adresser för att upptäcka nya okända enheter utan att skapa ytterligare trafik eller fördröjning. Detta kan hjälpa till att identifiera oseriösa eller illegala enheter som utbyter data under upptäcktsfasen. Du kan sedan göra ytterligare forskning för att lära dig mer om sådana enheter och bedöma deras potential för skada.

- Utveckla en djupförsvarsstrategi – det är i grunden ett förhållningssätt till cybersäkerhet från att planera hur man skyddar värdefull data och förhindrar allt nedströms. Strategin gör det möjligt att identifiera det absoluta minimum som krävs mellan att flytta från en enhet till en annan, till exempel efter att ha samarbetat med driftansvariga för SCADA-nätverk för att bestämma vilken information som måste flöda från en cell av robotar ut till olika industriell utrustning via PLC:er och HMI:er.

- Segmentera ditt nätverk – nätverkssegmentering kan bidra till att förbättra säkerheten. Till exempel kan separering av OT-nätverk från andra nätverk internt och externt möjliggöra säkert delad data. Att separera/segmentera nätverket kan hjälpa till att inte sprida hotet till andra enheter (om attacken sker på ett segment av nätverket kommer det andra segmentet inte att påverkas).

När du vet lite kan du börja förbättra din cybersäkerhetsstrategi (defence in depth).

Hirschmann erbjuder end-to-end-cybersäkerhetslösningar, från brandväggslösningar till routrar och nätverksprogram. Se videon nedan för att få reda på mer om industrial firewall EAGLE40-funktionerna.

Industriell cybersäkerhet – Phoenix Contact

Phoenix Contact är en ytterligare Elfa Distrelec-leverantör som tillhandahåller lösningar för i princip alla branscher, från maskintillverkare, systemoperatörer och fordonsindustri till energi-, vatten- och olje- och gasindustri. Varumärket kan hjälpa dig att uppnå maximal stabilitet och transparens för din infrastruktur genom att välja lämplig och nödvändig hårdvara.

Det finns gott om lösningar på cyberrisker och Phoenix Contact visar typiska exempel på hot och hur man löser dem.

| Risk | Lösning |

| Multifunktioner från kontoret | Nätverkssegmentering |

| Hackerattacker | Krypterad dataöverföring |

| Malware-attack | Begränsa kommunikationen |

| Infekterad hårdvara | Skydda portar |

| Obehörig åtkomst till system | Säker fjärråtkomst |

| Otillräcklig användaradministration | Central användarhantering |

| Mobila slutenheter | Säker WLAN-lösenordstilldelning |

| Osäker eller felaktig enhetskonfiguration | Enhets- och patchhantering |

I varumärkets utbud finns produkter med säkerhetsfunktioner, så som säker användarautentisering, nätverkssegmentering, nätverksövervakning och brandväggsfunktioner eller användning av säkra och krypterade kommunikationsprotokoll.

Phoenix Contact automationslösningar

I enlighet med den internationella standarden IEC 62443-2-4 har Phoenix Contact kapacitet att skapa och lansera säkra automationssystem. I enlighet med en skyddskravsanalys och skyddsmålen konfidentialitet, integritet och tillgänglighet tillhandahåller företaget säkra automationslösningar. Hot- och säkerhetsriskanalys ingår också i deras tjänster.

I likhet med andra varumärken som nämnts tidigare erbjuder Phoenix Contact tjänster från utvärdering och planering till implementering, underhåll, support samt även seminarier. Nedan hittar du några av produkterna som ger säkerhet från utveckling till patchhantering.

mGuard Security

Kärnan i ditt system består av mGuard säkerhetsroutrar. Djup paketinspektion för industriella protokoll, villkorliga brandväggar, användarbrandväggar och säker nätverksåtkomst för servicepersonal är bara några av de unika brandväggsfunktioner de tillhandahåller. Dessutom har du tillgång till ett system för snabbt och säkert fjärrunderhåll genom mGuard Secure Cloud.

PLCnext Security

PLCnext Control-enheterna är, som varumärket hävdar, ”secure by design” i enlighet med IEC 62443-certifiering. De är skalbara styrningar med skyddsnivå IP20. Med lösningar för alla IOT-applikationer bygger PLCnext logikstyrningar ett ekosystem för ändlös automation. Dra nytta av den mycket anpassningsbara öppna kontrollplattformen, PLCnext modulära teknikprogramvara, PLCnext Store, molnintegration och PLCnext Community Sharing Platform.

Phoenix Contacts produkter är föremål för sårbarhetshantering (PSIRT) där säkerhetskorrigeringar och uppdateringar tillhandahålls för eventuella säkerhetsbrister som identifieras.

Sammanfattning

Cyberrisken kommer att växa och företag måste vara beredda på att det kan finnas fler online-hot som attackerar deras system i framtiden. Några av lösningarna som presenteras ovan kan hjälpa dig att säkra dina nätverk. Med ett ordentligt ”defence in depth”, industriella brandväggar och IPS eller IDS har du stor chans att opålitlig trafik bekämpas. Idag, för att bekämpa system, behöver du implementera liknande verktyg som snabbt kan förutsäga och anpassa sig till risksituationer online. Det måste ofta vara ML eller AI som slåss mot en annan maskin eller avancerat expertsystem.